Autenticación sin fricción

La puerta de entrada a cualquier plataforma digital es su sistema de autenticación. Este primer encuentro entre usuario y producto determina si la experiencia será fluida o frustrante, si el usuario confiará en tu servicio o abandonará antes de comenzar. Sin embargo, muchos equipos de desarrollo seguimos diseñando sistemas de login como si fuera 2010.

Después de años trabajando en desarrollo web y diseño de interfaces, he visto cómo incluso las mejores aplicaciones tropiezan en este punto crucial. Un login mal diseñado no solo genera fricción, puede costar conversiones, usuarios y, en última instancia, ingresos.

El problema que nadie quiere admitir

Los datos son claros: el 88% de los usuarios no regresa a un sitio después de una mala experiencia de autenticación. Y no hablamos solo de errores técnicos, sino de diseños que ignoran cómo las personas realmente usan la tecnología.

Piénsalo: ¿cuántas contraseñas tienes memorizadas? ¿5? ¿10? El usuario promedio necesita gestionar más de 100 credenciales diferentes. Pedirle que cree "otra contraseña más" con requisitos arbitrarios (¡ah, pero esta necesita un emoji y un haiku!) es simplemente irreal.

Por qué fallan los sistemas de autenticación

Asumimos que todos los usuarios son iguales

- Diseñamos para nosotros mismos: desarrolladores que usamos gestores de contraseñas, autenticación de dos factores y sabemos distinguir un sitio legítimo de uno fraudulento. Pero en el mundo real, tu abuela también necesita iniciar sesión, y ella no sabe qué es OAuth ni le importa.

La diversidad de usuarios es real. Algunos tienen discapacidades visuales, otros nunca han usado autenticación biométrica, y muchos simplemente quieren acceder rápido sin complicaciones. Diseñar un sistema de autenticación accesible significa pensar en todos estos escenarios desde el inicio.

Olvidamos el contexto del dispositivo

- Tu usuario de iPhone con Face ID tiene expectativas diferentes al que accede desde una laptop con Windows. Si tu sistema solo funciona bien en uno de estos escenarios, estás perdiendo usuarios.

La fragmentación de dispositivos es real: móvil, tablet, desktop, smartwatch. Cada uno con sus propias capacidades y limitaciones. Un sistema de autenticación robusto debe adaptarse a todos estos contextos sin perder consistencia.

Heredamos sistemas obsoletos

- Esa aplicación que desarrollaron hace cinco años con políticas de contraseñas arcaicas (¿recuerdas cuando pedían cambiar la contraseña cada 30 días?) ahora necesita actualizarse. Pero no puedes simplemente forzar a miles de usuarios a resetear sus credenciales de un día para otro.

El código legacy no viene con manual de instrucciones. El equipo original ya no está, la documentación es inexistente, y ahora eres tú quien debe modernizar el sistema sin romper la experiencia de los usuarios existentes.

El equilibrio imposible: seguridad vs. usabilidad

- Aquí está el dilema: más seguridad generalmente significa más fricción. Pero más fricción significa menos conversiones. Encontrar el punto medio es el verdadero desafío.

Los usuarios quieren seguridad, pero no están dispuestos a sacrificar conveniencia. Quieren protección contra hackers, pero también quieren iniciar sesión en dos segundos. Esta tensión define cada decisión de diseño en sistemas de autenticación.

Lo que los usuarios realmente enfrentan

Más allá de nuestros desafíos técnicos, los usuarios lidian con problemas reales:

Fatiga de contraseñas: Nadie quiere crear otra cuenta más. El promedio de credenciales por persona supera las 100, pero solo recordamos activamente unas 10.

Phishing cada vez más sofisticado: Más de 300,000 personas cayeron en ataques de phishing en 2022, perdiendo colectivamente 52 millones de dólares. Los usuarios comunes no pueden distinguir un sitio legítimo de uno fraudulento.

Incompatibilidad entre dispositivos: Configuraste todo perfecto en tu iPhone. Te compras un Android. Ahora debes reconfigurar todas tus autenticaciones biométricas y recuperar accesos.

Inconsistencia dentro de la misma marca: Una empresa tiene login con Google en su tienda, pero usuario/contraseña tradicional en su app. Confusión garantizada.

6 estrategias para mejorar la autenticación

1. Resuelve el pasado antes de construir el futuro

Antes de implementar ese login con Face ID que viste en un tutorial de YouTube, arregla los problemas existentes. Si tu sistema actual no tiene políticas modernas de contraseñas, ese es tu punto de partida.

Cómo lo implementé en un proyecto real:

Trabajé en una aplicación que permitía contraseñas de 4 caracteres sin requisitos de complejidad. Claramente inseguro, pero forzar a todos los usuarios a cambiar sus contraseñas habría sido caótico. La solución: un banner informativo dentro de la aplicación explicando las mejoras de seguridad y dando un plazo razonable para la actualización. Sin sorpresas, sin fricciones innecesarias.

Lección clave: No pospongas los problemas. Ese código que "arreglarás después" se convertirá en deuda técnica que costará el triple de resolver más adelante.

2. Diseña con consistencia cross-platform

Tu sistema de autenticación debería sentirse familiar sin importar desde dónde se acceda. Misma paleta de colores, mismo flujo, mismos mensajes. La consistencia genera confianza.

Esto significa:

- Mantener el mismo diseño visual en web, iOS, Android

- Usar el mismo tono de voz en los mensajes de error

- Ofrecer las mismas opciones de autenticación en todas las plataformas (cuando sea técnicamente posible)

Un usuario que inicia sesión en tu app móvil con Google no debería sorprenderse al descubrir que esa opción no existe en la versión web. La fragmentación de experiencias genera desconfianza.

3. Ofrece múltiples métodos de autenticación

No todos quieren (o pueden) usar el mismo método de login. Algunos prefieren la comodidad de "Continuar con Google", otros desconfían de dar acceso a sus cuentas sociales y prefieren el clásico email/contraseña.

Opciones que deberías considerar:

- Login social (Google, Apple, GitHub, según tu audiencia)

- Autenticación biométrica (huella, Face ID)

- Magic links (enlaces temporales por email)

- SMS OTP (códigos de un solo uso)

- Usuario y contraseña tradicional (siempre como fallback)

4. Simplifica las contraseñas sin sacrificar seguridad

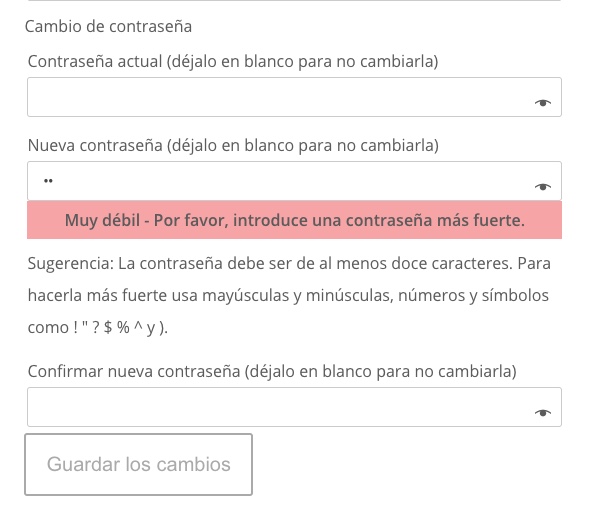

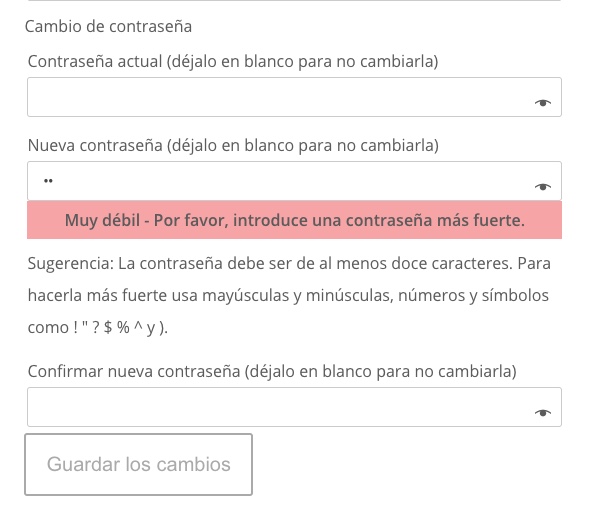

Jakob Nielsen lo dijo hace años: enmascarar contraseñas con asteriscos causa más problemas de usabilidad que beneficios de seguridad. ¿La solución? Un simple botón "mostrar/ocultar".

Otras mejoras simples:

- Elimina requisitos arbitrarios ("debe tener exactamente 3 emojis y un jeroglífico egipcio")

- En lugar de rechazar contraseñas débiles con un mensaje de error agresivo, sugiere mejoras de forma amable

- Implementa indicadores visuales de fortaleza en tiempo real

Ejemplo de buena práctica:

Recientemente creé una contraseña en un sitio que me mostró: "Muy debil - Por favor, introduce una contraseña más fuerte." No era un error, era una sugerencia. Funcionó: creé una contraseña más fuerte sin sentirme regañado.

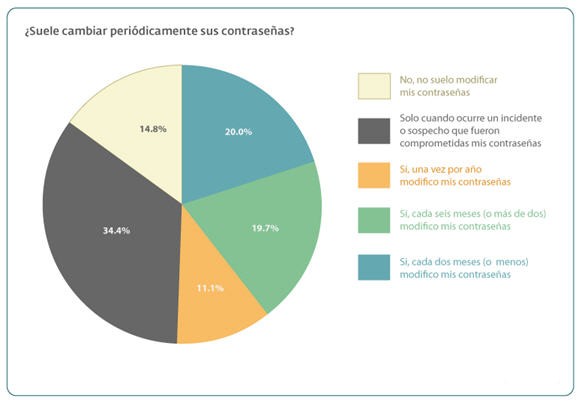

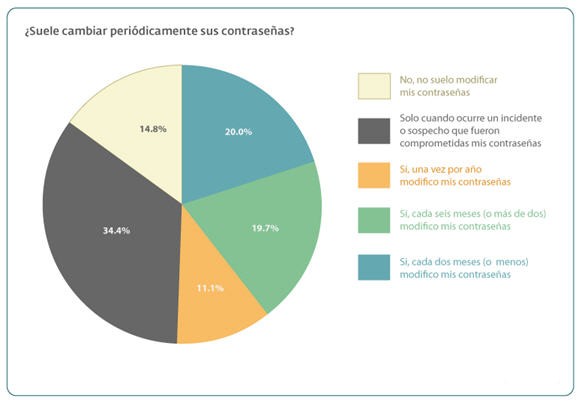

5. Implementa recordatorios periódicos (pero inteligentes)

Solo el 33% de usuarios cambia sus contraseñas después de una filtración de datos conocida. No porque sean descuidados, sino porque simplemente lo olvidan.

La estrategia:

- Recordatorios suaves cada 6 meses (no obligatorios)

- Explicar el "por qué" (seguridad proactiva, no castigo)

- Ofrecer alternativas: gestores de contraseñas, autenticación biométrica, magic links

Lo que NO hacer:

- Forzar cambios de contraseña cada 30 días (contraproducente)

- Mensajes alarmistas que generan pánico

- Hacer el proceso de cambio más complicado que el problema que intentas resolver

6. No reinventes la rueda

En seguridad, la originalidad no es virtud. Los usuarios esperan patrones familiares porque esos patrones ya generaron confianza en otros servicios.

Aprende de los grandes:

Observa cómo manejan la autenticación los líderes de tu industria. Si estás en e-commerce, estudia Amazon. Si es fintech, analiza Stripe o PayPal. Si trabajas con blockchain, mira Coinbase o Metamask.

No copies ciegamente, pero entiende por qué sus flujos funcionan. Miles de horas de testing de usuarios y millones de sesiones ya validaron esos patrones.

Cuándo agregar fricción es bueno:

Paradójicamente, en algunos momentos más pasos generan más confianza. Una transferencia bancaria que se completa instantáneamente sin verificación adicional genera desconfianza. Un segundo de espera con un mensaje "Verificando seguridad..." tranquiliza al usuario.

El costo real de ignorar estos principios

- Abandono en registro: Cada campo extra que agregas reduce conversiones en un 5-10%

- Tickets de soporte: "Olvidé mi contraseña" es la razón #1 de contacto en la mayoría de servicios

- Pérdida de usuarios: Después de 3 intentos fallidos de login, el 70% de usuarios no vuelve a intentar

- Costos de desarrollo: Arreglar problemas de autenticación después de lanzar cuesta 10x más que hacerlo bien desde el inicio

Conclusión

Autenticación como ventaja competitiva

Un sistema de autenticación bien diseñado no se nota. Es invisible, rápido, confiable. Permite que los usuarios lleguen a lo que realmente importa: usar tu producto.

Los mejores sistemas de login tienen estas características en común:

- ✓ Múltiples opciones sin abrumar

- ✓ Mensajes de error útiles, no técnicos

- ✓ Consistencia cross-platform

- ✓ Seguridad que no se siente como obstáculo

- ✓ Recuperación de acceso simple y clara

La autenticación no es solo un feature técnico, es tu primera oportunidad de mostrar que entiendes a tus usuarios. Es la diferencia entre "qué complicado" y "qué fácil fué".

¿Tu sistema de autenticación actual cumple con estos estándares? Si dudas aunque sea un segundo, probablemente es momento de revisar cómo tus usuarios están ingresando a tu plataforma.

Porque al final, no importa qué tan increíble sea tu producto si nadie puede acceder a él sin frustrarse en el intento.